국내서도 ‘보이스피싱 탐지 앱, 통화 하이재킹 방지’ 기술 발달

“정적․동적 분석으로 공격 패턴 기계학습 모델, 사전 탐지, 예방”

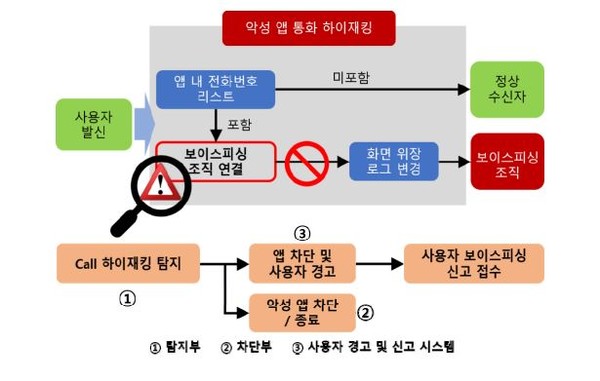

[애플경제 이보영 기자] 스마트폰에 악성 보이스피싱 앱을 심어, 사용자의 통화 기능을 탈취, 사기나 협박을 일삼는 보이스 피싱이 날로 극성이다. 최근엔 이를 사전에 탐지하여, 보이스 피싱 기법을 무력화 하는 기술이 등장해 주목을 끈다.

그런 가운데 최근 정적 또는 동적 분석을 통해 공격 패턴을 학습한 기계학습 모델을 통해 이를 사전에 탐지, 예방하는 ‘안드로이드 통화 하이재킹 탐지 기술’을 소개했다. 이를 최근 보고서를 통해 소개한 김형식 성균관대 교수는 “이로써, 사용자가 보이스피싱 위협에 대해 보다 정확하게 인지하고, 사이버 범죄를 예방할 수 있고, 사이버 보안도 한층 강화할 수 있다”고 의미를 부여했다.

이는 크게 △ 휴대폰 단말 내 악성 앱 탐지 기술, △ 보이스 피싱 통화 개입 및 저지 기술, △사용자의 보이스피싱 의심 징후에 대한 효과적 경고, △ 관련 정보 신고 및 공유 시스템 등을 내용으로 한다.

김 교수에 따르면 국내에선 민간기업과 대학에서 이와 유사한 기술을 개발, 공개하고 있다.

그 중 ‘후후앤컴퍼니’는 IBK기업은행과 협업, 이상 탐지 기반 보이스피싱 탐지 솔루션을 개발했다. 이는 기존의 성문분석, 위험 평가 모델 데이터베이스 등의 탐지 솔루션을 바탕으로 한 것이다.

또 IBK기업은행의 ‘통화 중 AI-모니터링시스템’을 더욱 강화함으로써 보이스피싱 피해를 예방하는 기술을 접목했다. 또한 금융감독원에서 수집된 1,500~2,000명의 보이스피싱 범인 목소리를 공유, 학습함으로써 성능을 높일 수 있었다.

또 다른 민간기업인 아이넷캅도 안드로이드 악성 앱 탑지 기술과 머신러닝을 기반으로 악성 앱을 탐지하는 기술을 개발했다. 이 회사는 자체 수집하고 분석한 데이터들로 악성코드 관련 빅데이터를 축적한 것으로 알려졌다.

또한 한양대학교도 수신되는 통화의 코덱 파라미터를 기반으로 한 보이스피싱 탐지 기법을 개발한 바 있다.

해외에서도 이같은 탐지기술이 활발히 개발, 보급되고 있다. 김 교수에 따르면 어베스트(Avast), 비트디펜더(Bitdefender), 서포즈(Sophos) 등 해외 여러 기업들이 자체 안드로이드 안티바이러스 제품을 개발, 보급하고 있다.

미국 연방통신위원회(Federal Communications Commision: FCC)도 이를 위해 지난 2020년에 ‘STIR/SHAKEN’이라는 프레임워크를 개발했다. 이를 통해 ‘Caller ID’ 정보를 단말기 회사들로부터 인증받아 ‘Caller ID’ 스푸핑 공격을 막을 수 있는 솔루션을 구축했다.

또한 미국의 카네기 멜론 대학도 이메일 피싱에 대한 신뢰 모델과 사용자 멘탈 모델에 대한 연구를 오래 전부터 진행해왔다. 그 결과 웹브라우저 기반 피싱 경고 기술을 개발, 그 효용성을 평가하고 있다. 또 이 대학은 보안 지식이 낮은 일반 사용자와 전문가 그룹을 대상으로, 피싱에 대한 전략을 분석하고 사용자 모델을 비교하는 연구도 진행하고 있는 것으로 전해졌다.